新聞中心

2022-12-01

如何應對網頁置換攻擊 (Website Defacement)與應變措施點閱數:1047

文章出處:TWCERT / NTT/ 資安小編

發表時間:2022-12-01

原文引用連結:https://reurl.cc/4Xdjx3

原文引用:NTT ePaper

發表時間:2022-12-01

|

2022年已近尾聲,回顧今年國內陸續發生若干網路攻擊事件,在美國聯邦眾議院議長裴洛西女士訪台期間,其中有部分網站遭到駭客置換內容傳遞惡意假訊息,有出現五星旗,有的甚至出現「世界上只有一個中國」畫面,不僅令大眾印象深刻且為之譁然。

網頁置換 (Website Defacement) 攻擊,常見於有政治動機的「網路抗議者」、激進駭客 (Hacktivism) 用來傳播訊息或是用以炫耀技術、戰績。例如知名的網頁置換揭露平台zone-h,擁有大量國際駭客所分享之成功攻陷並置換的網頁快照資料庫,遭到網頁置換之主因通常為網站或伺服器設備出現漏洞,因此遭駭客侵入與控制。 台灣位處於地緣政治的重要關鍵角色,不僅資訊科技深化程度高,半導體高科技產業在國際供應鏈更具舉足輕重之姿,未來像這樣針對性的網頁置換攻擊可能持續增加。

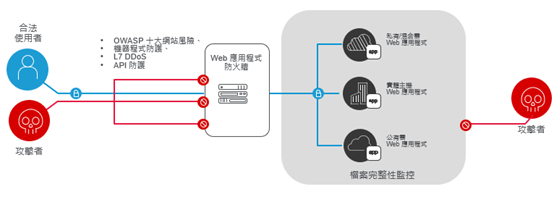

因此,網站管理人員面對網頁被竄改,甚至被植入惡意程式破壞網站資料,造成營運中斷等…資安威脅!可參考以下安全防護建議及應變措施: |

|

|

遭受網頁置換攻擊應變措施 (Respond and Rocover)

|

原文引用連結:https://reurl.cc/4Xdjx3

原文引用:NTT ePaper